Был ли у вас абонемент в фитнес-клуб, которым вы воспользовались всего пару раз? Это чем-то похоже на цифровую безопасность — кажется, что все понимают её важность и, может, даже подступают к теме, но пользователей, которые действительно эффективно следят за безопасностью своих устройств, — единицы. На фестивале Central Asia Connect for Peace выступил Артём Тарасов, эксперт по цифровой и физической безопасности Internews. «Новый репортёр» побывал на сессии и записал 10 базовых шагов в цифровой безопасности.

Шаг первый: пароли

Минутка очевидности: пароли бывают простые и сложные. Зачастую простые пароли ставят как временную меру, но нет ничего более постоянного, чем временное. И сложные. Обычно пароли взламывают методом перебора — машина по очереди подбирает комбинации. Чем проще пароль, тем меньше времени потребуется хакерам, чтобы его взломать. Зачем облегчать им жизнь? К сожалению, замеры показывают, что, по сравнению с 2022 годом, в 2023 пароли пользователей Сети стали проще.

Шаг второй: двухфакторная аутентификация

Это второй уровень защиты, который выстроили эксперты перед взломщиками. Она может быть реализована по-разному: через SMS-код, приложения-аутентификаторы, которые генерируют новый код каждые 30 секунд, или верификацию через телефон. Это значительно повысит безопасность ваших аккаунтов, потому что их практически невозможно взломать. Обязательно включите эту опцию на всех своих аккаунтах.

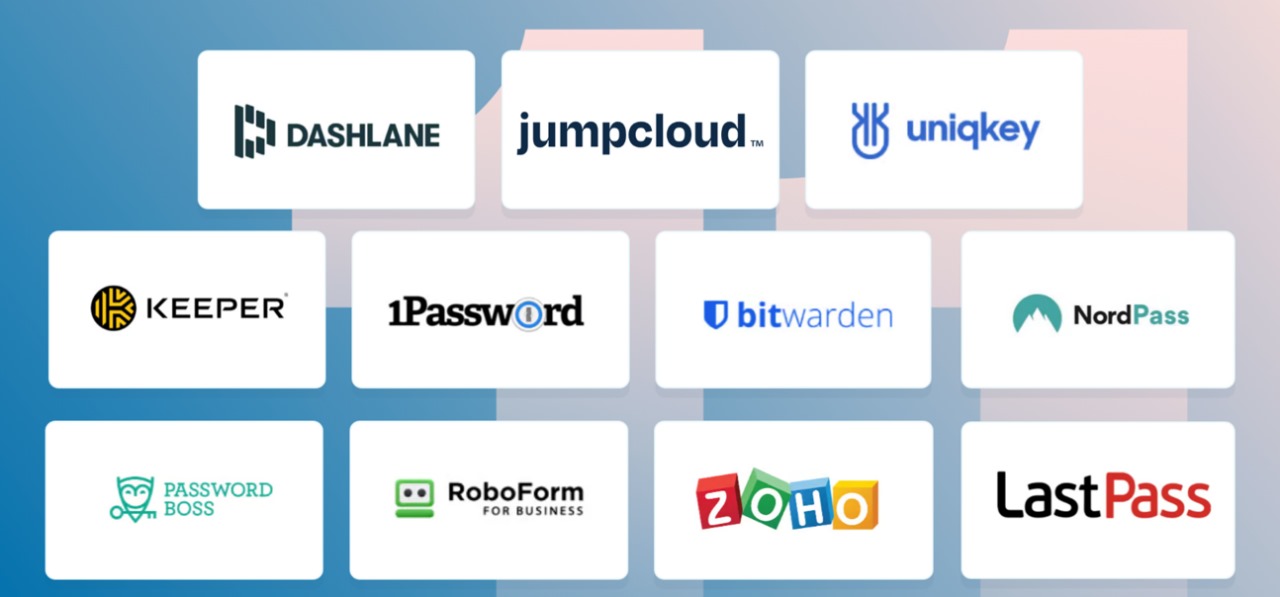

Шаг третий: хранение паролей

Большинство скриптов для кражи паролей настроены на сбор ключей, сохранённых в браузере — они ничем не защищены и не зашифрованы. Лучшие менеджеры паролей, которые можно использовать, на слайде ниже — все эти компании проходят аудиты безопасности и подтверждают эффективность шифрования. Обратите внимание, что при утере пароля от хранителя паролей аккаунт уже не восстановят, эта опция не предусмотрена.

Шаг четвёртый: отсутствие спешки

Фишинг — это рассылка сообщений, содержащих мошенническую ссылку, перейдя по которой или введя в неё данные, вы передадите их злоумышленнику. Посмотрите, кто прислал сообщение, и куда вас просят перейти (наведением на ссылку, не кликая на неё). Создать клон известного вебсайта сегодня займёт не больше часа. Не торопитесь вводить данные, если не убедились в достоверности ссылки.

Шаг пятый: обновление программ

Да, это многих раздражает. Да, это закроет все ваши вкладки в браузере. Но обновление программ — это всегда (!) закрытие каких-то багов и лазеек в системе. Чем дольше ваше устройство не обновлялось, тем проще злоумышленникам будет в него попасть.

Шестой шаг: антивирус

Кто-то верит, что продукты Apple не подвержены вирусам. Кто-то считает, что встроенного в операционную систему антивируса будет достаточно. Это не так, эти системы несовершенны, и нужна дополнительная программа от организации, которая занимается исключительно антивирусами, а не всем возможным софтом.

Седьмой шаг: резервная копия

Задайте себе вопрос: если у вас внезапно сломается ноутбук или потеряется телефон, что вы от этого потеряете? Если у вас что-то щёлкнуло в душе, — значит, есть проблема, которую нужно решать. Выход — резервное копирование. Нужно выбрать достоверное облачное хранилище и правильно его настроить — определить, кто имеет к нему доступ, как часто создаются копии.

Восьмой шаг: подключение по WiFi

Вы когда-нибудь задумывались, для чего на WiFi устанавливают пароли? Нет, это не для того, чтобы к вашей сети не подключился сосед 🙂 Пароль шифрует соединение между вашим устройством и сетью. Если у человека есть пароль, значит, информацию по этому подключению можно перехватить. Когда вы пользуетесь публичными сетями, помните, что кроме вас, этот ключ знает множество людей — все они потенциально могут вас взломать. Одно из решений — не подключаться к публичным сетям.

Девятый шаг: VPN

Это ещё одно возможное решение для проблемы из восьмого шага. Принцип работы VPN заключается в частой смене IP-адресов пользователей и дополнительном шифровании данных. В результате пользователи, не имеющие разрешения на получение таких данных, не смогут их прочесть. Обратите внимание: режим инкогнито в браузере — не равно VPN.

Десятый шаг: защищённость мессенджеров

Они уже плотно вошли в нашу жизнь. По степени защищённости на сегодня мессенджеры расположились так: Signal, Telegram, WhatsApp, где Signal — самый безопасный, а WhatsApp подходит только для списка покупок. Но даже самый защищённый мессенджер нуждается в определённых настройках:

- Используйте двухфакторную защиту внутри мессенджера.

- В случае сенситивной переписки включайте функцию автоудаления сообщений по таймеру.

- Оставайтесь бдительны — не переходите по ссылкам, присланным в мессенджер.

Фестиваль Central Asia Connect for Peace проводится в рамках проекта «Устойчивость и взаимодействие с разнообразной информацией для динамичной среды (REVIVE)» при финансовой поддержке Европейского Союза.